Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

Содержание:

Следил, подменивал криптоадреса и издевался: в РФ обнаружили пранк-троян

Эксперты «Лаборатории Касперского» выявили в РФ активную кампанию по распространению нового трояна. CrystalX продвигают по модели CaaS через рекламу в соцсетях Telegram и YouTube.

Софт работает как шпион и стилер одновременно, позволяя выполнять следующие действия:

Отличительной чертой зловреда стали насмешки над пользователем в реальном времени. Для этого панель содержит отдельный раздел Rofl с соответствующими командами:

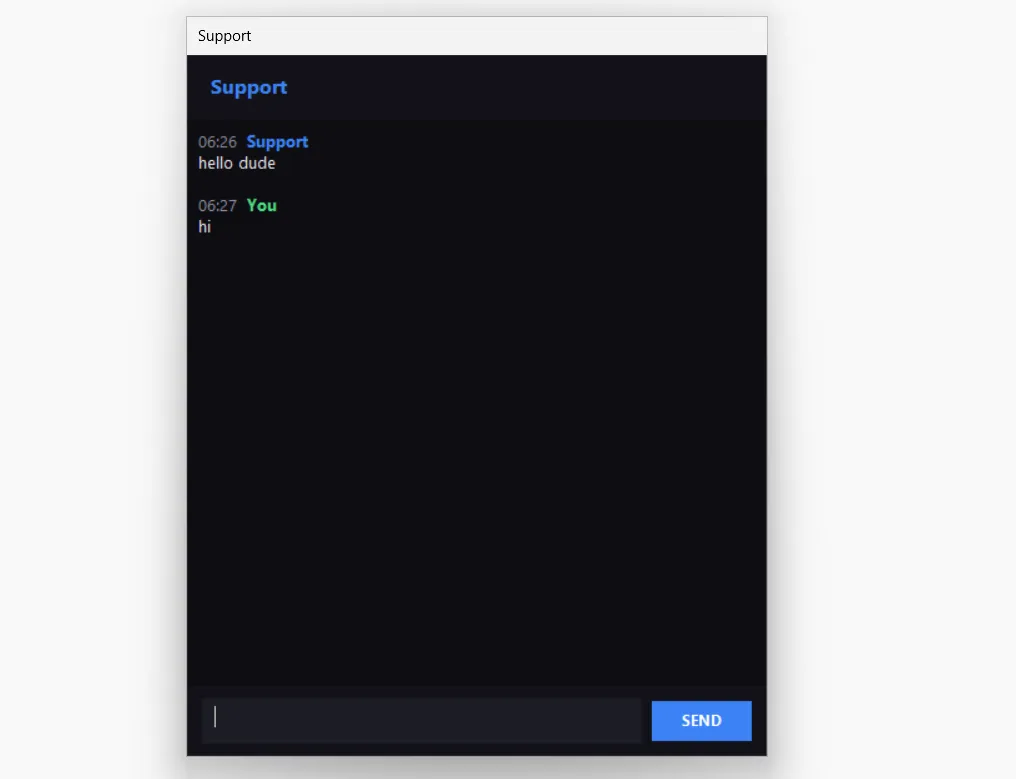

Кроме того, злоумышленник может отправить сообщение жертве, после чего в системе открывается диалоговое окно для двусторонней переписки.

Источник: «Лаборатория Касперского».

Источник: «Лаборатория Касперского».Как отметил старший эксперт Kaspersky GReAT Леонид Безвершенко в комментарии «Коду Дурова», вирус активно развивается и поддерживается создателями. Он ожидает рост числа пострадавших с расширением географии атак.

Специалисты советуют загружать приложения только из официальных магазинов, установить надежный антивирус, а также включить в Windows показ расширений, чтобы случайно не запустить опасные файлы форматов .EXE, .VBS и .SCR.

Адреса серверов ПО для кражи криптовалют обнаружили в Spotify и Chess.com

Исследователи Solar 4RAYS обратили внимание, что хакеры скрывают адреса управляющих серверов стилера MaskGram в профилях Spotify и Chess.com.

MaskGram нацелен на кражу учетных записей и криптовалют, а также обладает возможностью подгрузки дополнительных модулей.

Вредонос собирает данные о системе, списке процессов и установленных приложениях и делает скриншоты. Он извлекает информацию из Chromium-браузеров, криптокошельков, почтовых клиентов, мессенджеров и VPN-приложений.

Злоумышленники распространяют софт через социальную инженерию: маскируют под взломанные версии платных программ для массовой проверки логинов и паролей утекших баз данных вроде Netflix Hunter Combo Tool, Steam Combo Extractor и Deezer Checker.

По данным экспертов, ПО использует технику «тайника» или Dead Drop Resolver (DDR), которая позволяет хранить информацию об управляющем сервере на страницах публичных сервисов и быстро менять ее.

Зараженная машина обращается не к подозрительному IP, а к Spotify или Chess.com, отображая обычную пользовательскую активность.

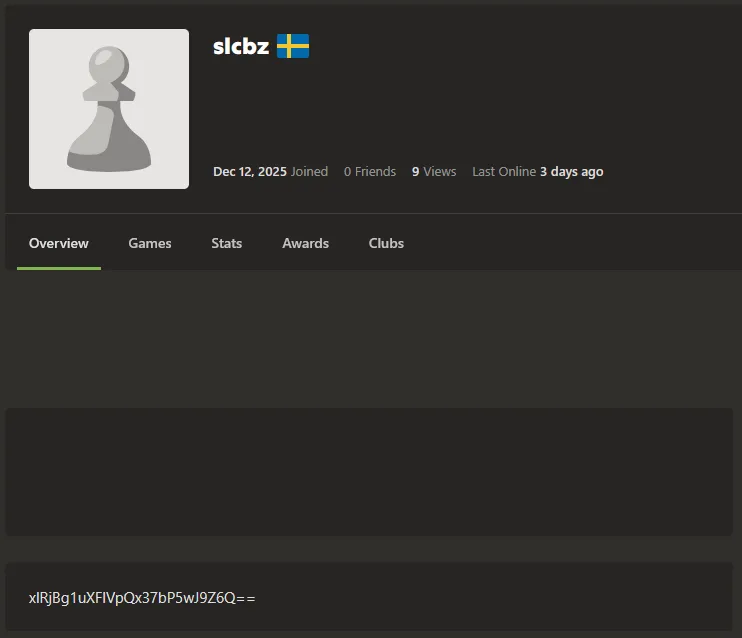

Поле about в профиле пользователя Chess.com. Источник: Solar 4RAYS.

Поле about в профиле пользователя Chess.com. Источник: Solar 4RAYS.Для каждой платформы используется свой набор маркеров. Например, для Chess.com — поле about в профиле пользователя. Извлеченная строка проходит декодирование и превращается в домен сервера.

В марте специалисты Aikido зафиксировали использование техники «тайника» стилером GlassWorm в криптотранзакциях на блокчейне Solana.

Хакеру предъявили обвинение в краже $53 млн с криптобиржи Uranium

Прокуратура США предъявила обвинение Джонатану Спаллетте в краже более $53 млн с криптобиржи Uranium Finance и отмывании денег.

В апреле 2021 года Спаллетта (также известный под ником Cthulhon) взломал децентрализованную биржу (DEX) Uranium на базе BNB Chain. В результате дефицит средств вынудил компанию закрыться.

В феврале 2025 года в ходе обыска правоохранительные органы изъяли ценные вещи из дома подозреваемого, а также восстановили доступ к криптовалюте на сумму около $31 млн.

По данным правоохранителей, Спаллетта отмывал украденные активы через DEX и миксер Tornado Cash. Полученные средства он тратил на коллекционные предметы:

Спаллетте грозит до 10 лет тюрьмы по обвинению в компьютерном мошенничестве и до 20 лет, если его признают виновным в отмывании денег.

Эксперты обнаружили обновленный стилер сид-фраз под Apple и Android

Исследователи «Лаборатории Касперского» обнаружили новую версию вредоносного ПО SparkCat для кражи криптовалют в Apple App Store и Google Play Store. Об этом сообщает The Hacker News.

Стилер маскируется под безобидные приложения вроде корпоративных мессенджеров и сервисов доставки еды. В фоновом режиме он сканирует фотогалереи жертв в поисках сид-фраз криптокошельков.

Эксперты проанализировали два зараженных приложения в App Store и один в Google Play. Они ориентированы преимущественно на пользователей криптовалют в Азии:

Специалисты полагают, что в операции замешан китайско- или русскоязычный оператор. Согласно последним данным, угроза активно развивается, а стоящие за ней лица обладают высокими техническими навыками.

Еврокомиссия подтвердила утечку в результате кибератаки ShinyHunters

Еврокомиссия (ЕК) подтвердила факт утечки данных после кибератаки на веб-платформу Europa.eu, ответственность за которую взяли на себя вымогатели из ShinyHunters.

В ЕК заявили, что инцидент не нарушил работу портала, и его удалось локализовать.

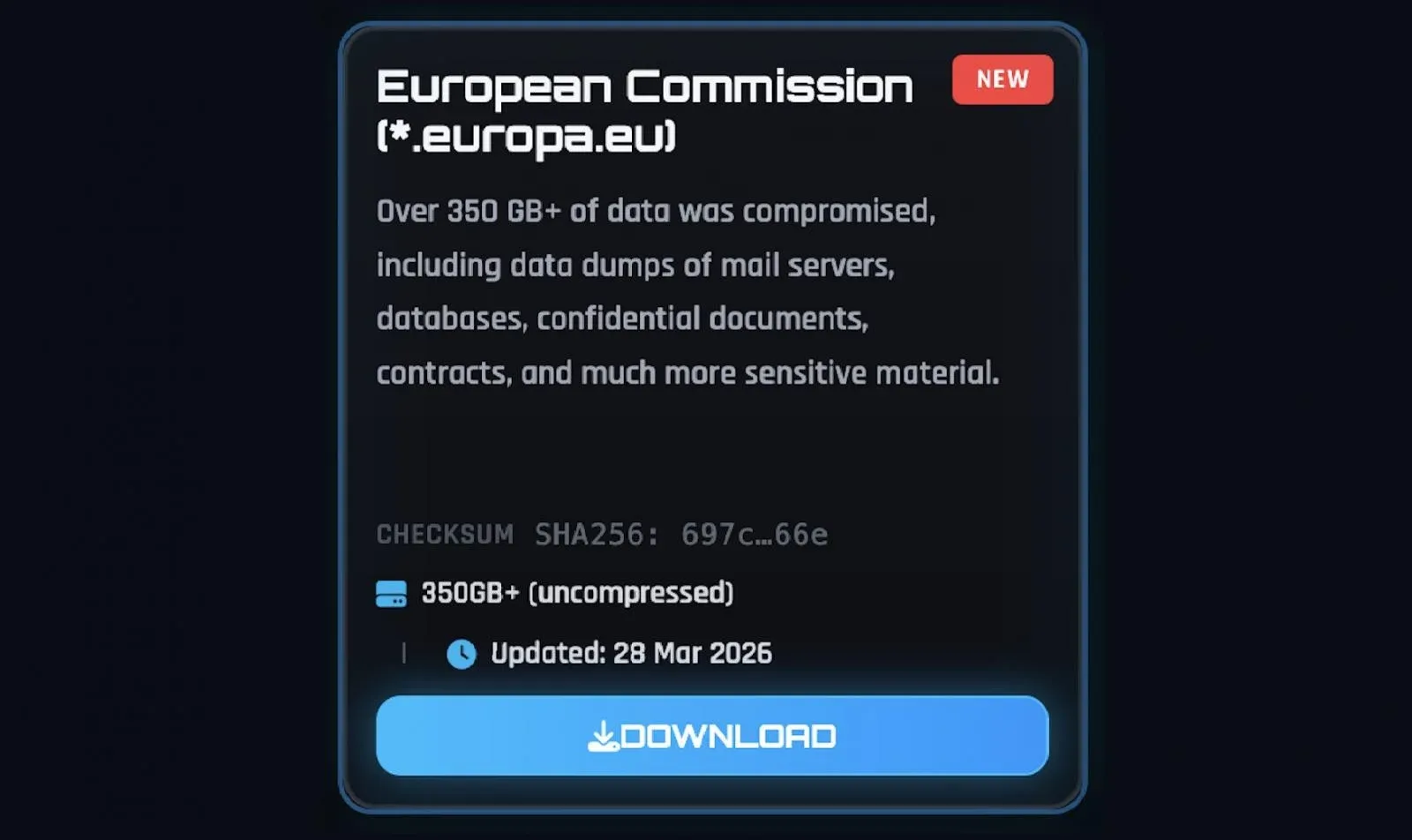

Хотя Комиссия не предоставила подробностей, злоумышленники сообщили BleepingComputer, что им удалось украсть более 350 ГБ информации, включая несколько баз данных. Они не раскрыли способ взлома аккаунтов AWS, но предоставили скриншоты, подтверждающие доступ к учетным записям некоторых сотрудников ЕК.

Группировка также опубликовала пост на своем сайте утечек в даркнете, утверждая, что похищено более 90 Гб файлов:

Источник: BleepingComputer.

Источник: BleepingComputer. Что почитать на выходных?

Изучив данные исследовательских команд, отчеты корпораций и актуальное положение дел, ForkLog разобрался, как развиваются технологии интерфейсов «мозг — компьютер».

Источник: forklog.com

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  XRP

XRP  USDC

USDC  Solana

Solana  TRON

TRON  Lido Staked Ether

Lido Staked Ether  Figure Heloc

Figure Heloc  Dogecoin

Dogecoin  USDS

USDS  WhiteBIT Coin

WhiteBIT Coin  LEO Token

LEO Token  Cardano

Cardano  Wrapped stETH

Wrapped stETH  Bitcoin Cash

Bitcoin Cash  Hyperliquid

Hyperliquid  Wrapped Bitcoin

Wrapped Bitcoin  Chainlink

Chainlink  Binance Bridged USDT (BNB Smart Chain)

Binance Bridged USDT (BNB Smart Chain)  Ethena USDe

Ethena USDe  Monero

Monero  Stellar

Stellar  Canton

Canton  Wrapped eETH

Wrapped eETH  MemeCore

MemeCore  Dai

Dai  sUSDS

sUSDS  USD1

USD1  Litecoin

Litecoin  Zcash

Zcash  Coinbase Wrapped BTC

Coinbase Wrapped BTC  PayPal USD

PayPal USD  Avalanche

Avalanche  Hedera

Hedera  WETH

WETH  Rain

Rain  Shiba Inu

Shiba Inu  Sui

Sui  USDT0

USDT0  Toncoin

Toncoin  World Liberty Financial

World Liberty Financial  Bittensor

Bittensor  Cronos

Cronos  Circle USYC

Circle USYC  Tether Gold

Tether Gold  PAX Gold

PAX Gold  Ethena Staked USDe

Ethena Staked USDe  BlackRock USD Institutional Digital Liquidity Fund

BlackRock USD Institutional Digital Liquidity Fund  Mantle

Mantle  Polkadot

Polkadot  Uniswap

Uniswap  Global Dollar

Global Dollar  Falcon USD

Falcon USD  Pi Network

Pi Network  OKB

OKB  Sky

Sky  Aster

Aster  Little Pepe

Little Pepe  NEAR Protocol

NEAR Protocol  syrupUSDC

syrupUSDC  HTX DAO

HTX DAO  USDD

USDD  Aave

Aave  Pepe

Pepe  Ripple USD

Ripple USD  Bitget Token

Bitget Token  BFUSD

BFUSD  Ondo US Dollar Yield

Ondo US Dollar Yield  Ethereum Classic

Ethereum Classic  Internet Computer

Internet Computer  Ondo

Ondo  Janus Henderson Anemoy Treasury Fund

Janus Henderson Anemoy Treasury Fund  Gate

Gate  KuCoin

KuCoin  Quant

Quant  Jupiter Perpetuals Liquidity Provider Token

Jupiter Perpetuals Liquidity Provider Token  Algorand

Algorand  Superstate Short Duration U.S. Government Securities Fund (USTB)

Superstate Short Duration U.S. Government Securities Fund (USTB)  Render

Render  POL (ex-MATIC)

POL (ex-MATIC)  Pump.fun

Pump.fun  Jito Staked SOL

Jito Staked SOL  Spiko EU T-Bills Money Market Fund

Spiko EU T-Bills Money Market Fund  USDtb

USDtb  NEXO

NEXO  Binance-Peg WETH

Binance-Peg WETH  Cosmos Hub

Cosmos Hub  Rocket Pool ETH

Rocket Pool ETH  Worldcoin

Worldcoin  Binance Bridged USDC (BNB Smart Chain)

Binance Bridged USDC (BNB Smart Chain)  Midnight

Midnight  Ethena

Ethena  Wrapped BNB

Wrapped BNB  OUSG

OUSG